- cnnvd编号:未知

- 危害等级: 高危

- cve编号:cve-2020-17518/cve-2020-17519

- 漏洞类型: 任意文件读取、文件写入

- 威胁类型:未知

- 厂 商:未知

- 漏洞来源:深信服

- 发布时间:2021-01-07

- 更新时间:2021-01-13

漏洞简介

1、组件介绍

apache flink是由apache软件基金会开发的开源流处理框架,其核心是用java和scala编写的分布式流数据流引擎。flink以数据并行和流水线方式执行任意流数据程序,flink的流水线运行时系统可以执行批处理和流处理程序。此外,flink的运行时本身也支持迭代算法的执行。

apache flink的数据流编程模型在有限和无限数据集上提供单次事件(event-at-a-time)处理。在基础层面,flink程序由流和转换组成。

apache flink的api:有界或无界数据流的数据流api、用于有界数据集的数据集api、表api。

2、漏洞描述

近日,深信服安全团队监测到一则apache flink组件存在文件写入与任意文件读取漏洞的信息,漏洞编号:(cve-2020-17518/cve-2020-17519),漏洞:高危。该漏洞是由于apache flink 在受影响版本引入不安全的rest api接口,攻击者可利用漏洞在未授权的情况下,构造恶意数据执行任意文件读取或文件写入攻击,最终获取服务器敏感性信息或权限。

3、补丁分析

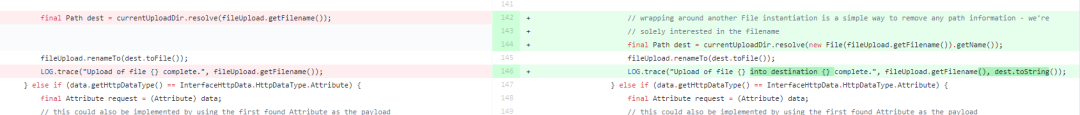

cve-2020-17518

对比官方发布的补丁,可以发现该漏洞的触发点在于没有对上传的文件名进行过滤,直接接收并进行下一步处理。攻击者可以在文件名中插入恶意数据,实现在任意路径下写入文件。本次修复的思路是对上传文件名进行过滤,只保留最后的文件名,从而避免任意路径文件写入。

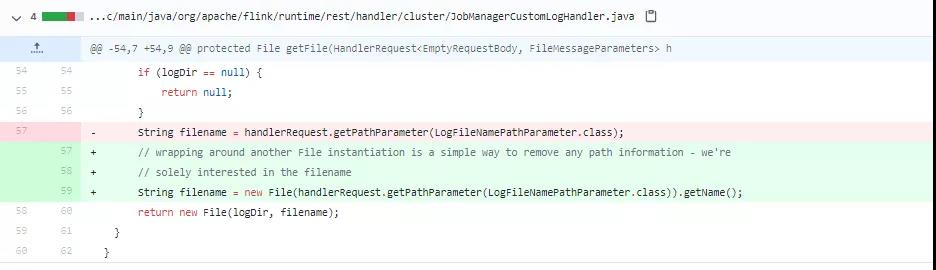

cve-2020-17519

与cve-2020-17518漏洞原理相似,该漏洞的触发点在于没有对路径参数进行过滤,而直接接收并进行下一步处理。本次修复的思路与cve-2020-17518漏洞相似,是对文件路径进行切割,只保留最后的文件名,从而避免任意路径的指定。

漏洞公示

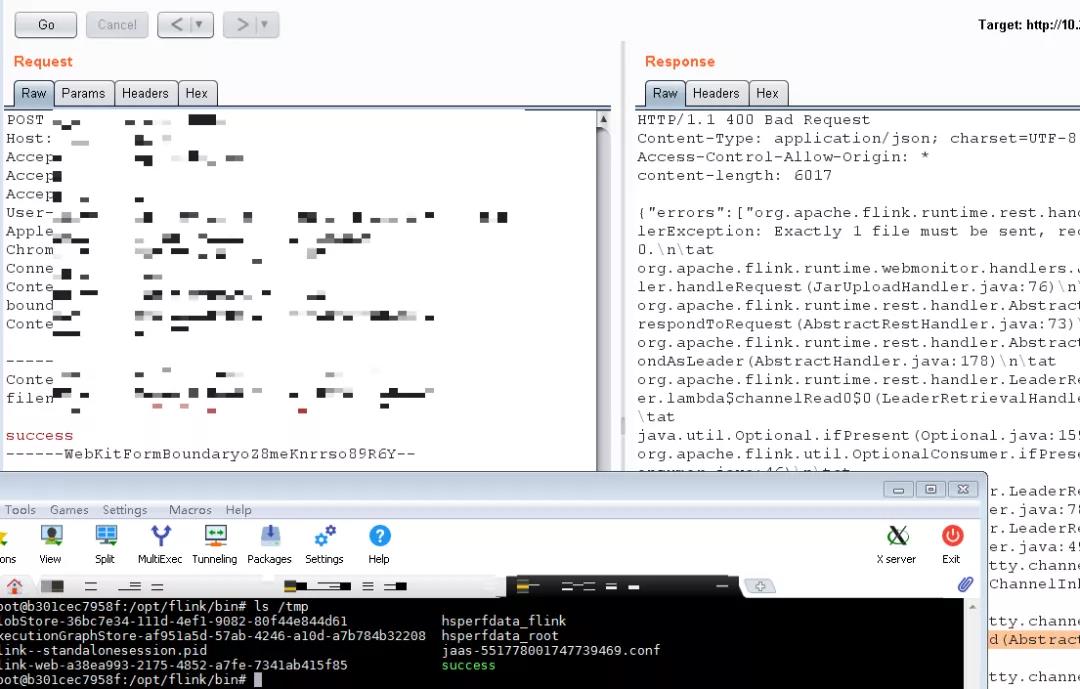

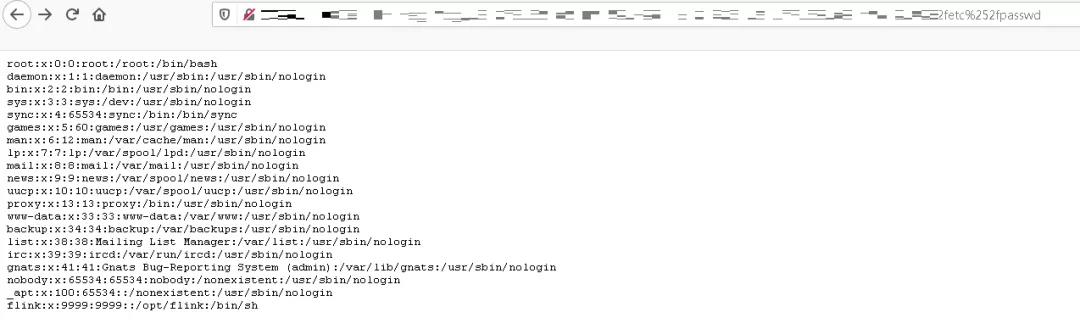

搭建apache flink组件1.11.2版本环境,复现该漏洞,效果如下:

cve-2020-17518

cve-2020-17519

参考网站

受影响实体

目前受影响的apache flink版本:

apache flink 1.5.1 - 1.11.2

补丁

1、官方修复建议

当前官方已发布最新版本,建议受影响的用户及时更新升级到最新版本。链接如下:

2、深信服正规网赌十大娱乐棋牌的解决方案

【深信服下一代防火墙】预计2021年1月7日后可轻松防御此漏洞, 建议部署深信服下一代防火墙的用户更新至最新的安全防护规则,可轻松抵御此高危风险。

【深信服云盾】预计2021年1月7日后从云端自动更新防护规则,云盾用户无需操作,即可轻松、快速防御此高危风险。

【深信服安全感知平台】预计2021年1月7日后可检测利用该漏洞的攻击,实时告警,并可联动【深信服下一代防火墙等产品】实现对攻击者ip的封堵。

【深信服安全运营服务】深信服云端安全专家提供7*24小时持续的安全运营服务。对存在漏洞的用户,检查并更新了客户防护设备的策略,确保客户防护设备可以防御此漏洞风险。

【深信服安全云眼】预计2021年1月7日完成检测更新,对所有用户网站探测,保障用户安全。不清楚自身业务是否存在漏洞的用户,可注册信服云眼账号,获取30天免费安全体验。

注册地址:http://saas.sangfor.com.cn

【深信服云镜】预计2021年1月7日完成检测能力的发布,部署了云镜的用户可以通过升级来快速检测网络中是否受该高危风险影响,避免被攻击者利用。离线使用云镜的用户需要下载离线更新包来获得漏洞检测能力,可以连接云端升级的用户可自动获得漏洞检测能力。