jackson-databind 远程代码执行漏洞

- cnnvd编号:未知

- 危害等级: 高危

- cve编号:cve-2020-35490/ cve-2020-35491

- 漏洞类型: 远程代码执行

- 威胁类型:远程

- 厂 商:未知

- 漏洞来源:深信服

- 发布时间:2020-12-22

- 更新时间:2021-01-14

漏洞简介

1、fasterxml jackson 介绍

fasterxml jackson是美国fasterxml公司的一款适用于java的数据处理工具。jackson-databind是其中的一个具有数据绑定功能的组件。jackson-databind可以将java对象转换成json对象,同样也可以将json转换成java对象。

2、漏洞描述

2020年12月17日,jackson-databind官方发布安全通告,披露jackson-databind < 2.9.10.8存在反序列化远程代码执行漏洞(cve-2020-35490/cve-2020-35491),利用漏洞可导致远程执行服务器命令。该漏洞是由jndi注入导致远程代码执行, jackson-databind 2.0.0 - 2.9.10.7版本中缺少org.apache.commons.dbcp2.datasources.peruserpooldatasource/org.apache.commons.dbcp2.datasources.sharedpooldatasource黑名单类,攻击者可以利用上述缺陷,绕过限制,实现jndi注入,最终在受害主机上执行任意代码。

3、漏洞复现

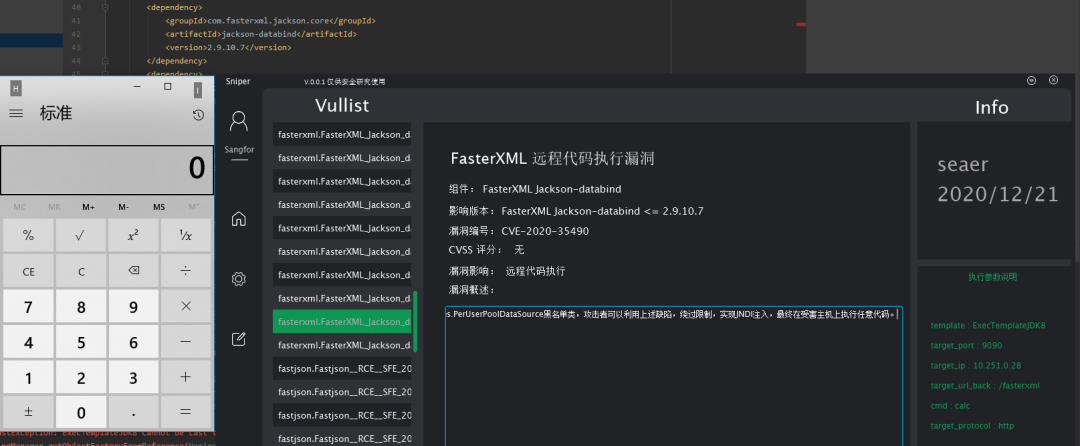

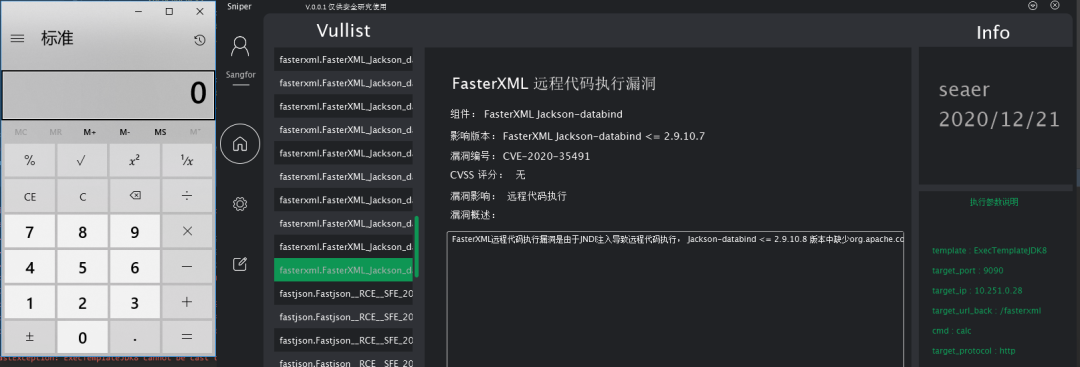

搭建jackson-databind 2.9.10.7环境,运行sniper工具箱。效果如图:

cve-2020-35490:

cve-2020-35491:

漏洞公示

暂无

参考网站

受影响实体

目前受影响的jackson-databind版本:

jackson-databind 2.0.0 - 2.9.10.7

补丁

官方发布的最新版本已经修复了此漏洞,请受影响的用户下载最新版本防御此漏洞。

下载链接: