- cnnvd编号:未知

- 危害等级: 高危

- cve编号:cve-2021-23132

- 漏洞类型: 远程代码执行

- 威胁类型:远程

- 厂 商:未知

- 漏洞来源:深信服

- 发布时间:2021-03-15

- 更新时间:2021-03-15

漏洞简介

1、组件介绍

joomla是国外的一款非常知名的内容管理系统,属于portal(企业入口网站)类型,比较适合商业类型。joomla采用php语言和mysql数据库开发的网站内容管理系统,支持在linux、windows和macosx等不同的平台上执行,是全球最受欢迎的开源cms内容管理系统之一。

2、漏洞描述

2021年3月6日,深信服安全团队监测到joomla官方发布了一则漏洞安全通告,通告披露了joomla组件存在远程代码执行漏洞,漏洞编号:cve-2021-23132,漏洞危害:高危。该漏洞由于com_media模块可以实现文件上传,攻击者可利用该漏洞获得权限的情况下,实现远程代码执行。

漏洞公示

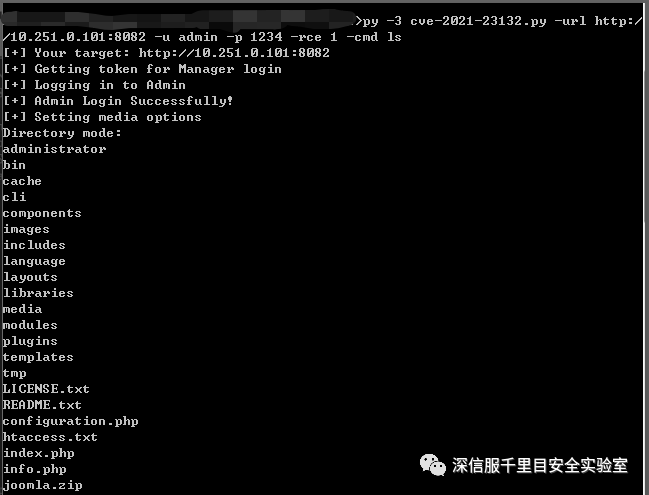

搭建joomla组件3.9.24版本环境,复现该漏洞,效果如下:

参考网站

受影响实体

目前据统计,在全球范围内对互联网开放joomla的资产数量多达百万台,其中归属中国地区的受影响资产数量为2万以上。

目前受影响的joomla版本:

3.9.0

补丁

1、官方修复建议

当前官方已发布最新版本,建议受影响的用户及时更新升级到最新版本。链接如下:

2、深信服正规网赌十大娱乐棋牌的解决方案

【深信服下一代防火墙】可轻松防御此漏洞, 建议部署深信服下一代防火墙的用户更新至最新的安全防护规则,可轻松抵御此高危风险。

【深信服云盾】已第一时间从云端自动更新防护规则,云盾用户无需操作,即可轻松、快速防御此高危风险。

【深信服安全感知平台】可检测利用该漏洞的攻击,实时告警,并可联动【深信服下一代防火墙等产品】实现对攻击者ip的封堵。

【深信服安全运营服务】深信服云端安全专家提供7*24小时持续的安全运营服务。在漏洞爆发之初,云端安全专家即对客户的网络环境进行漏洞扫描,保障第一时间检查客户的主机是否存在此漏洞。对存在漏洞的用户,检查并更新了客户防护设备的策略,确保客户防护设备可以防御此漏洞风险。