- cnnvd编号:未知

- 危害等级: 高危

- cve编号:cve-2021-22555

- 漏洞类型: 本地权限提升

- 威胁类型:未知

- 厂 商:未知

- 漏洞来源:深信服

- 发布时间:2021-07-19

- 更新时间:2021-07-23

漏洞简介

1、组件介绍

netfilter,在linux内核中的一个软件框架,用于管理网络数据包。不仅具有网络地址转换(nat)的功能,也具备数据包内容修改、以及数据包过滤等防火墙功能。利用运作于用户空间的应用软件,如iptables、nftables、ebtables和arptables等,来控制netfilter,系统管理者可以管理通过linux操作系统的各种网络数据包。

现今许多市面上许多的ip分享器或无线网络路由器(wireless router),多是嵌入式linux平台,并利用netfilter的数据包处理能力,提供nat以及防火墙的功能。

2、漏洞描述

近日,深信服安全团队监测到一则linux netfilter组件存在本地权限提升漏洞的信息,漏洞编号:cve-2021-22555,漏洞威胁等级:高危。

该漏洞是由于linux内核模块netfilter中存在一处本地权限 提升漏洞,在64位系统上为32位进程setsockopt ipt_so_set_replace(或ip6t_so_set_replace)时,如果内核选项config_user_ns、config_net_ns被开启,攻击者可通过该漏洞,实现本地权限提升,以及从docker、k8s容器中实施容器逃逸。

漏洞公示

参考网站

受影响实体

linux操作系统在全世界范围内应用十分广泛。主要应用于中国、阿根廷、美国等国家及地区。

目前受影响的linux kernel版本:

linux kernel >= 2.6.19

linux kernel < 5.12

补丁

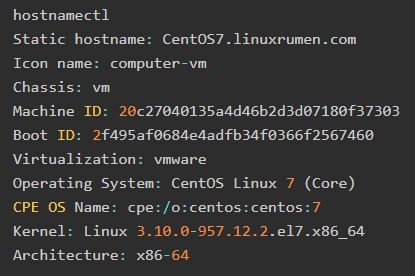

1、检测组件系统版本

使用hostnamectl命令查看linux内核版本

2、官方正规网赌十大娱乐棋牌的解决方案

目前厂商已经升级版本以修复这个安全问题,请到厂商的正规网赌十大娱乐棋牌主页下载:

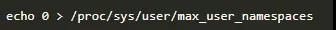

3、临时修复建议

根据redhat的建议,用户可以实施以下操作通过禁用非特权用户执行clone_newuser、clone_newnet,以缓解该漏洞带来的影响。