php smarty 模版沙箱逃逸

- cnnvd编号:未知

- 危害等级: 高危

- cve编号:cve-2021-26119

- 漏洞类型: 沙箱逃逸

- 威胁类型:远程

- 厂 商:未知

- 漏洞来源:深信服

- 发布时间:2021-03-01

- 更新时间:2021-03-01

漏洞简介

smarty是一个基于php开发的php模板引擎。它提供了逻辑与外在内容的分离,简单的讲,目的就是要使用php程序员同美工分离,使用的程序员改变程序的逻辑内容不会影响到美工的页面设计,美工重新修改页面不会影响到程序的程序逻辑,这在多人合作的项目中显的尤为重要。

漏洞公示

近日,深信服安全团队监测到smarty组件存在沙箱逃逸漏洞的信息,漏洞编号:cve-2021-26119,漏洞危害:高危。

cve-2021-26119 是由于smarty中

smarty_internal_runtime_tplfunction模块通过引擎编译生成模板文件,攻击者可利用该漏洞在获得权限的情况下,构造恶意数据,最终造成远程代码执行。

cve-2021-26119

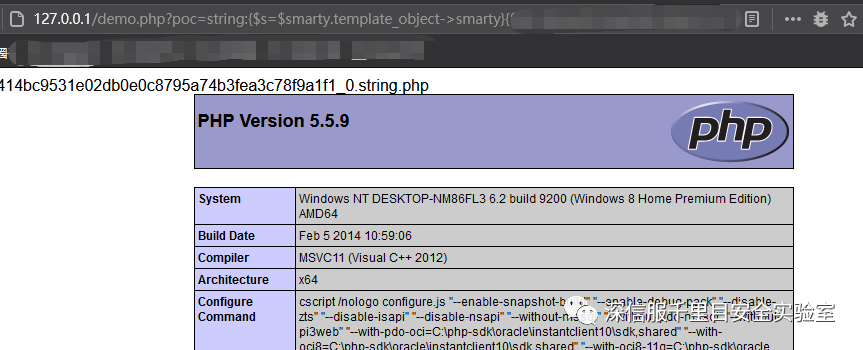

搭建smarty组件3.1.38版本环境,复现该漏洞,效果如下:

参考网站

暂无

受影响实体

smarty是一个使用php写出来的模板引擎,是业界最著名的php模板引擎之一。全球有数万 web服务器采用 smarty,可能受漏洞影响的资产广泛分布于世界各地,中国大陆省份中,浙江、广东、山东、北京、上海等省市接近 30%。

目前受影响的smarty版本:

smarty<=3.1.38

补丁

1、官方修复建议

当前官方已发布最新版本,建议受影响的用户及时更新升级到最新版本。链接如下:

2、深信服正规网赌十大娱乐棋牌的解决方案

【深信服下一代防火墙】可轻松防御此漏洞, 建议部署深信服下一代防火墙的用户更新至最新的安全防护规则,可轻松抵御此高危风险。

【深信服云盾】已第一时间从云端自动更新防护规则,云盾用户无需操作,即可轻松、快速防御此高危风险。

【深信服安全感知平台】可检测利用该漏洞的攻击,实时告警,并可联动【深信服下一代防火墙等产品】实现对攻击者ip的封堵。

【深信服安全运营服务】深信服云端安全专家提供7*24小时持续的安全运营服务。在漏洞爆发之初,云端安全专家即对客户的网络环境进行漏洞扫描,保障第一时间检查客户的主机是否存在此漏洞。对存在漏洞的用户,检查并更新了客户防护设备的策略,确保客户防护设备可以防御此漏洞风险。