- cnnvd编号:未知

- 危害等级: 高危

- cve编号:cve-2021-21974

- 漏洞类型: 远程代码执行

- 威胁类型:远程

- 厂 商:未知

- 漏洞来源:深信服

- 发布时间:2021-05-28

- 更新时间:2021-05-28

漏洞简介

1、组件介绍

vmware esxi 是vmware开放的服务器资源整合平台,可实现用较少的硬件集中管理多台服务器,并提升服务器性能和安全性。

vmware cloud foundation 是vmware开发的基于hci架构的混合云平台,可在私有云和公有云之间实现一致、安全的基础架构和运维。

2、漏洞描述

2021年5月26日,深信服安全团队监测到一则披露vmware esxi openslp堆溢出漏洞poc的信息,漏洞编号:cve-2021-21974,漏洞危害:高危。攻击者在可访问427端口的条件下,构造恶意的slp请求触发openslp服务中的堆溢出,从而导致远程执行代码。

漏洞公示

如何检测组件系统版本

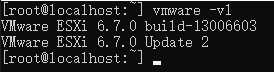

访问exsi终端输入vmware -vl获取版本号

参考网站

受影响实体

vmware exsi等组件用于服务器资源虚拟化,可以支持几乎所有计算机平台,是使用量较大的虚拟化服务器软件之一。可能受漏洞影响的资产广泛分布于世界各地,国内主要集中在广东、浙江、北京、山东、江苏等省市,由于此漏洞严重性高且存在任意代码执行,影响力较大。

目前受影响的vmware各产品版本:

vmware esxi 6.5,6.7,7.0

vmware cloud foundation 3.x,4.x

补丁

1、官方修复建议

当前官方已发布受影响版本的对应补丁,建议受影响的用户及时更新官方的安全补丁。链接如下:

https://www.vmware.com/security/advisories/vmsa-2021-0002.html

其中各受影响版本升级到对应的修复版本:

esxi7.0版本:升级到esxi70u1c-17325551

esxi6.7版本:升级到esxi670-202102401-sg

esxi6.5版本:升级到esxi650-202102101-sg

cloud foundation 4.x版本:升级到4.2

cloud foundation 3.x版本:升级到3.10.1.2

2、临时修复建议

该临时修复建议存在一定风险,建议用户可根据业务系统特性审慎选择采用临时修复方案:

(1)esxi

使用以下命令在esxi主机上停止slp服务:

/etc/init.d/slpd stop运行以下命令以禁用slp服务且重启系统仍然生效:

esxcli network firewall ruleset set -r cimslp -e 0chkconfig slpd off

运行此命令检查禁用slp服务成功:

chkconfig --list | grep slpd若输出slpd off则禁用成功。

3、深信服正规网赌十大娱乐棋牌的解决方案

【深信服下一代防火墙】预计2021528可防御此漏洞, 建议用户将深信服下一代防火墙开启 ips 防护策略,并更新最新安全防护规则,即可轻松抵御此高危风险。

【深信服安全感知平台】预计2021528结合云端实时热点高危/紧急漏洞信息,可快速检出业务场景下的该漏洞,并可联动【深信服下一代防火墙等产品】实现对攻击者ip的封堵。