- cnnvd编号:未知

- 危害等级: 中危

- cve编号:cve-2021-21985/cve-2021-21986

- 漏洞类型: 远程代码执行/未授权漏洞

- 威胁类型:未知

- 厂 商:未知

- 漏洞来源:深信服

- 发布时间:2021-05-27

- 更新时间:2021-05-27

漏洞简介

1、组件介绍

vmware vcenter server是美国威睿(vmware)公司的一套服务器和虚拟化管理软件。该软件提供了一个用于管理vmware vsphere环境的集中式平台,可自动实施和交付虚拟基础架构。

2、漏洞描述

2021年5月25日,深信服安全团队监测到一则vmware官方发布安全补丁的通告,共修复了2个安全漏洞,其中包含1个严重漏洞的信息。

序号 | 漏洞名 | 漏洞编号 | 影响版本 | 严重 等级 |

1 | vmware vcenter server 远程代码执行漏洞 | cve-2021-21985 | vmware vcenter server 7.0 vmware vcenter server 6.7 vmware vcenter server 6.5 | 严重 |

2 | vmware vcenter server 未授权漏洞 | cve-2021-21986 | vmware vcenter server 7.0 vmware vcenter server 6.7 vmware vcenter server 6.5 | 中危 |

3、高危漏洞描述

vmware vcenter server 远程代码执行漏洞 cve-2021-21985:

该漏洞是由于virtual san缺少输入验证,vsphere client(html5)包含一个远程执行代码漏洞,攻击者可利用该漏洞在未授权的情况下,构造恶意数据执行远程代码执行,最终可获取服务器最高权限。

漏洞公示

临时修复建议

重要提示:插件必须设置为“不兼容”。从ui内禁用插件不会阻止利用。

在运行vcenter high availability(vcha)的环境中,必须在主动节点和被动节点上都执行以下操作。

将以下各行添加到compatible-matrix.xml文件中,以禁用每个单独的插件

plugin name | configuration line |

vmware vrealize operations client plugin | |

vmware vsan h5 client plugin | |

site recovery | |

vcenter server life-cycle manager | |

vmware cloud director availability |

默认情况下会启用某些插件,并且这些默认插件因系统版本而异。请参考下表以确定默认情况下启用了哪个插件,以及哪个插件需要安装和配置。

default = 默认情况下,所有vcenter上均启用插件

product = 仅在安装和配置了关联产品后才启用插件

vcente version | vrealize operations | vsan | vcenter server life-cycle manager | site recovery | vmware cloud director availability |

6.5 | default | default | n/a | product | product |

6.7 | default | default | n/a | product | product |

7.0 | default | default | default | product | default |

在基于linux的虚拟设备(vcsa)上禁用vcenter server插件

1. 使用ssh会话和root凭据连接到vcsa。

2. 备份/etc/vmware/vsphere-ui/compatibility-matrix.xml文件:

cp -v /etc/vmware/vsphere-ui/compatibility-matrix.xml etc/vmware/vsphere-ui/compatibility-matrix.xml.backup3. 在文本编辑器中打开compatibility-matrix.xml文件:

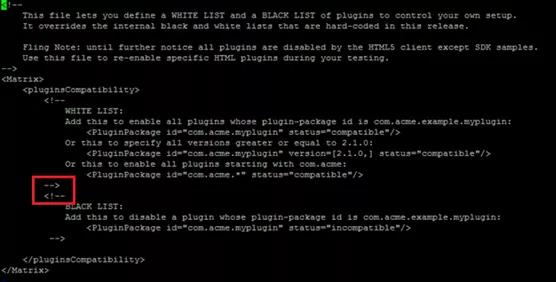

vi /etc/vmware/vsphere-ui/compatibility-matrix.xml*注意:未编辑文件的内容应类似于下图

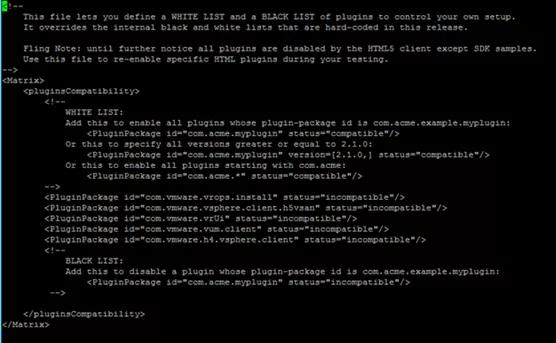

4. 要禁用所有具有已知漏洞的插件,请添加以下行,如下所示:

注意:这些条目应添加在上面突出显示的-> 和<!-条目之间。

<pluginpackage id="com.vmware.vrops.install" status="incompatible"/> <pluginpackage id="com.vmware.vsphere.client.h5vsan" status="incompatible"/> <pluginpackage id="com.vmware.vrui" status="incompatible"/><pluginpackage id="com.vmware.vum.client" status="incompatible"/><pluginpackage id="com.vmware.h4.vsphere.client" status="incompatible"/>

*注意:该文件应如下所示:

5. 保存并关闭compatible-matrix.xml文件:

:wq!6. 使用以下命令停止并重新启动vsphere-ui服务:

service-control --stop vsphere-uiservice-control --start vsphere-ui

在vsphere client(html5)中,可以在 管理 >正规网赌十大娱乐棋牌的解决方案>客户端插件 下将vmware virtual san运行状况检查插件视为不兼容,如下所示:

7.0视图

6.7视图

在基于windows的vcenter server部署中禁用vcenter server插件

1. rdp到基于windows的vcenter server。

2. 备份c:\programdata\vmware\vcenterserver\cfg\vsphere-ui\compatibility-matrix.xml文件。

3. 在文本编辑器中打开compatibility-matrix.xml文件:

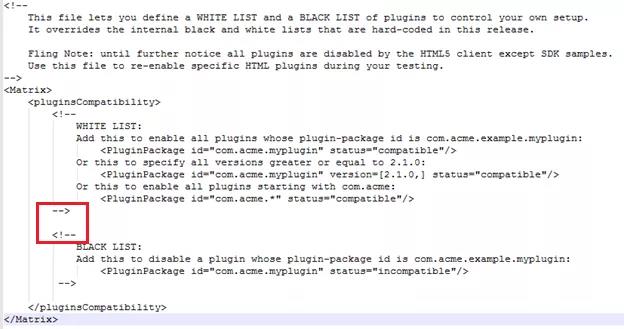

*注意:未编辑文件的内容应类似于以下内容:

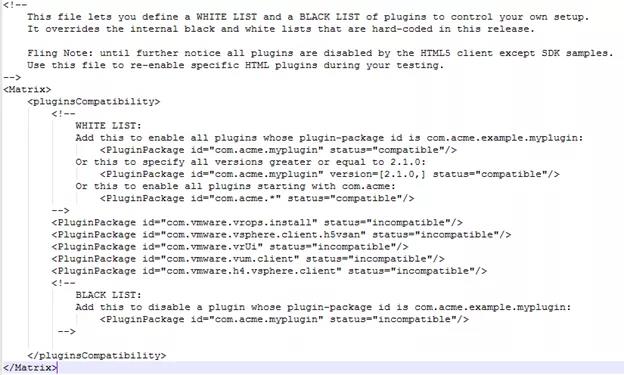

4.要禁用所有具有已知漏洞的插件,请添加以下行,如下所示:

*注意:这些条目应添加在-> 和<!- 条目上方上方突出显示的

<pluginpackage id="com.vmware.vrops.install" status="incompatible"/><pluginpackage id="com.vmware.vsphere.client.h5vsan" status="incompatible"/><pluginpackage id="com.vmware.vrui" status="incompatible"/><pluginpackage id="com.vmware.vum.client" status="incompatible"/><pluginpackage id="com.vmware.h4.vsphere.client" status="incompatible"/>

*注意:该文件应如下所示:

5.保存并关闭文件。

6.在windows命令提示符下,使用以下命令停止并重新启动vsphere-ui服务:

c:\program files\vmware\vcenter server\bin> service-control --stop vsphere-uic:\program files\vmware\vcenter server\bin> service-control --start vsphere-ui

在vsphere client(html 5)中,可以在“管理” >“正规网赌十大娱乐棋牌的解决方案” >“客户端插件”下将禁用的插件视为不兼容,如下所示:

更多临时修复建议参考链接:

参考网站

受影响实体

可能受漏洞影响的资产广泛分布于世界各地,国内省份中受影响资产分布于广东、江苏、浙江等省市。

目前受影响的vmware vcenter server版本:

vmware vcenter server 7.0

vmware vcenter server 6.7

vmware vcenter server 6.5

补丁

官方修复建议如何检测组件系统版本

当前官方已发布受影响版本的对应补丁,建议受影响的用户及时更新官方的安全补丁。链接如下: