- cnnvd编号:未知

- 危害等级: 高危

- cve编号:cve-2021-20453/cve-2021-20454

- 漏洞类型: 未知

- 威胁类型:未知

- 厂 商:未知

- 漏洞来源:深信服

- 发布时间:2021-05-08

- 更新时间:2021-05-08

漏洞简介

1、组件介绍

websphere是ibm的软件平台。它包含了编写、运行和监视全天候的工业强度的随需应变web应用程序和跨平台、跨产品正规网赌十大娱乐棋牌的解决方案所需要的整个中间件基础设施,如服务器、服务和工具。websphere提供了可靠、灵活和健壮的软件。

websphere application server 是该设施的基础,其他所有产品都在它之上运行。websphere process server基于websphere application server和websphere enterprise service bus,它为面向服务的体系结构(soa)的模块化应用程序提供了基础,并支持应用业务规则,以驱动支持业务流程的应用程序。高性能环境还使用 websphere extended deployment作为其基础设施的一部分。为其他 websphere产品提供了广泛的其他服务。

2、漏洞描述

2021年4月23日,深信服安全团队监测到websphere application server官方发布了一则安全通告,通告披露了websphere application server组件存在2个高危漏洞,漏洞编号:cve-2021-20453,cve-2021-20454。

cve-2021-20453:xml外部实体注入漏洞

评分:8.2,威胁等级:高危。ibm websphere application server在处理xml数据时容易受到xml外部实体注入(xxe)攻击。远程攻击者可利用此漏洞来窃取敏感信息。

cve-2021-20454:xml外部实体注入漏洞

评分:8.2,威胁等级:高危。ibm websphere application server在处理xml数据时容易受到xml外部实体注入(xxe)攻击。远程攻击者可利用此漏洞来窃取敏感信息。

漏洞公示

如何检测组件系统版本

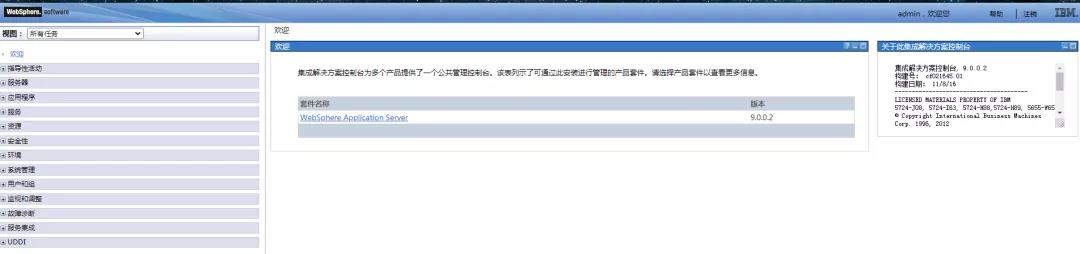

方法一、登录websphere管理平台正规网赌十大娱乐棋牌首页查看版本信息。

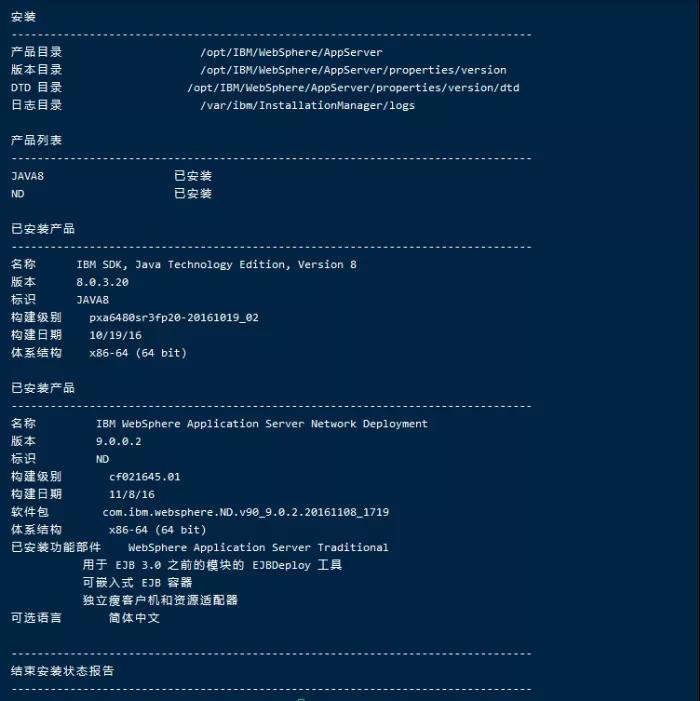

方法二、进入/opt/ibm/websphere/appserver/bin目录下,执行./versioninfo.sh即可查看当前版本,查看package日期,如果低于20210423则说明存在安全风险。

参考网站

受影响实体

目前受影响的websphere版本:

websphere application server: 7.0

websphere application server: 8.0

websphere application server: 8.5

websphere application server: 9.0

补丁

当前官方已发布最新版本,建议受影响的用户及时更新升级到最新版本。补丁下载地址:

cve-2021-20453:

https://www.ibm.com/support/pages/node/6445171

cve-2021-20454:

https://www.ibm.com/support/pages/node/6445481

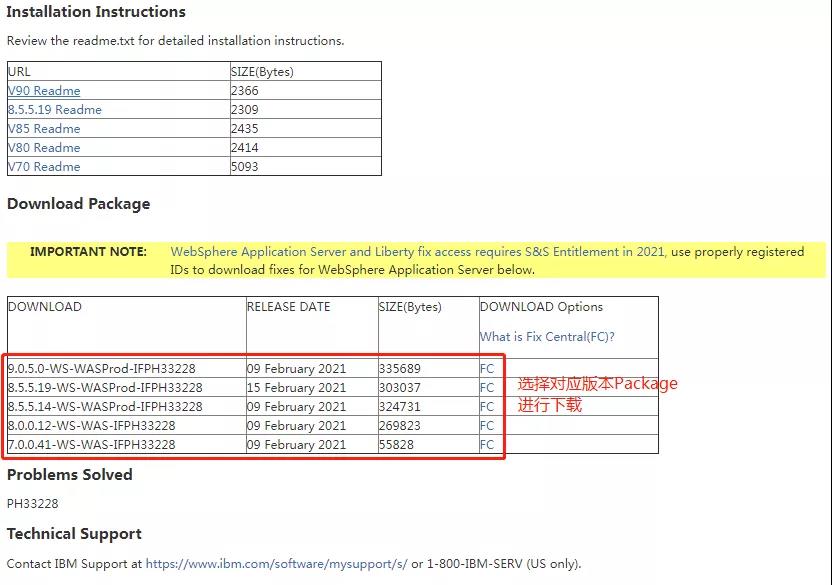

访问补丁链接,登录相关账号,选择对应版本进行下载:

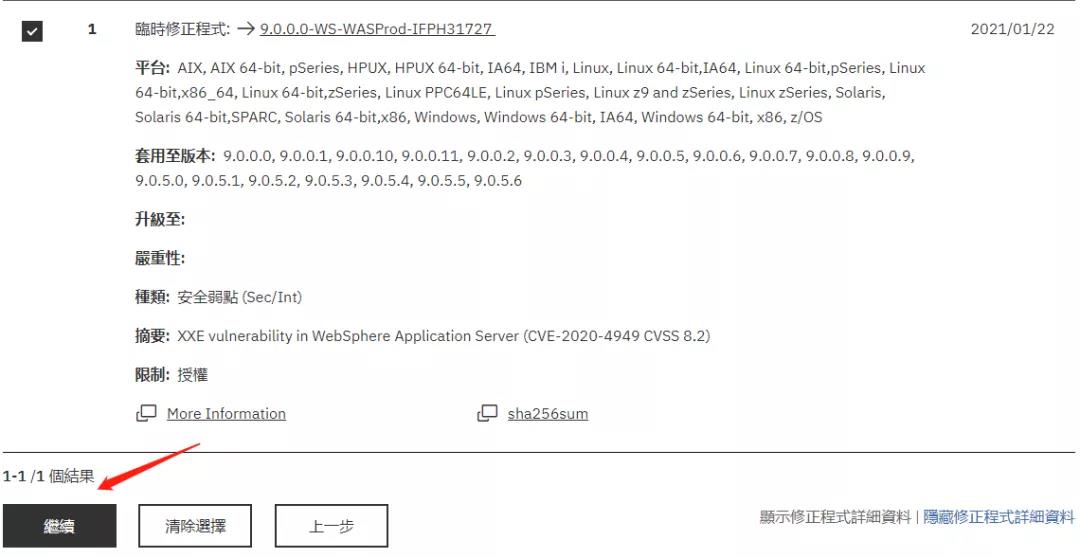

这里以下载9.0.0.0-ws-wasprod-ifph31727.zip 为例,点击下载链接”fc”,跳转页面选择继续

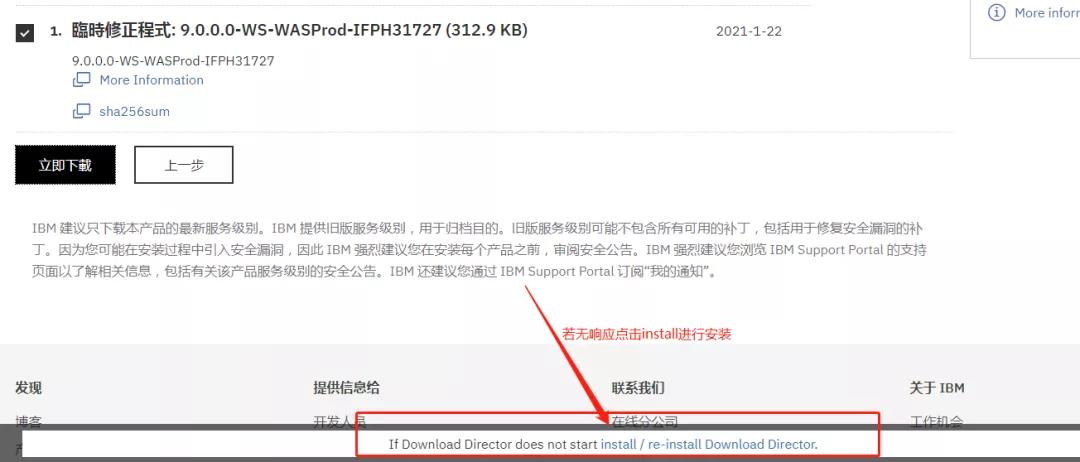

跳转页面,选择同意相关条款,点击立即下载

若点击立即下载无响应,需下载ibm download director工具进行下载

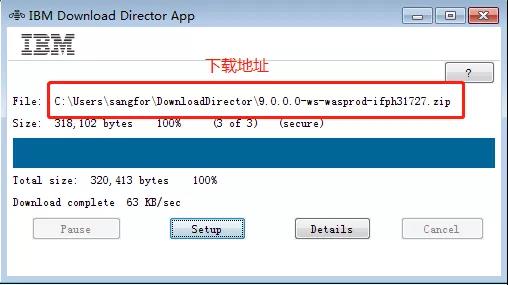

重新加载下载页面,激活ibm download director工具进行下载

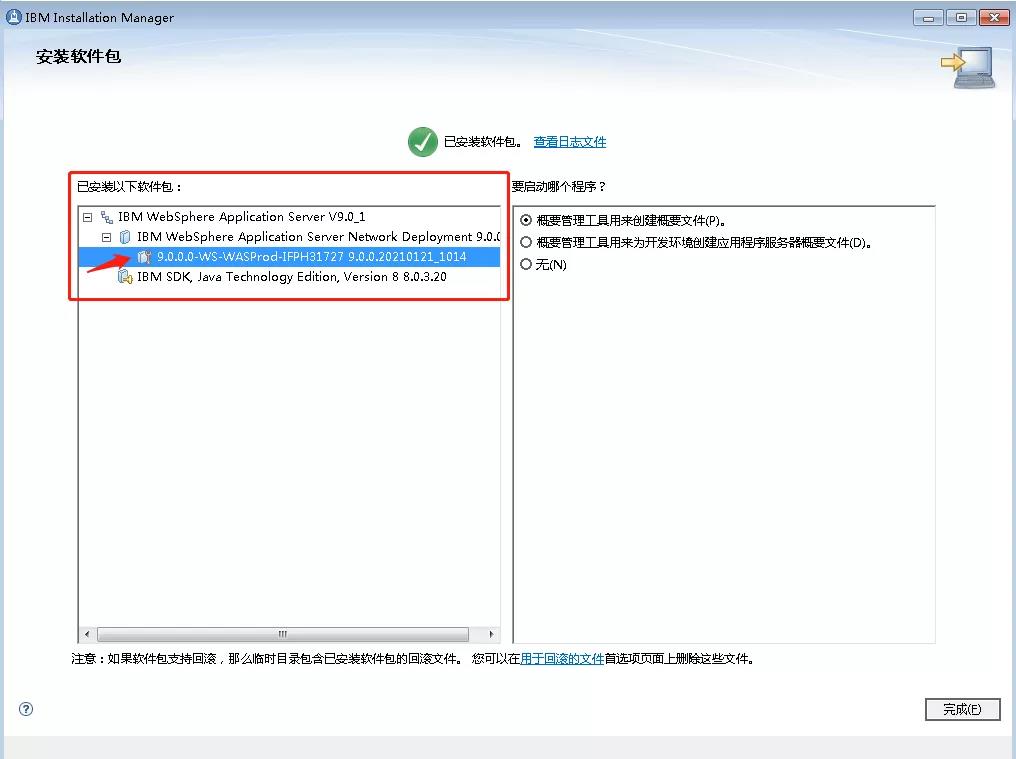

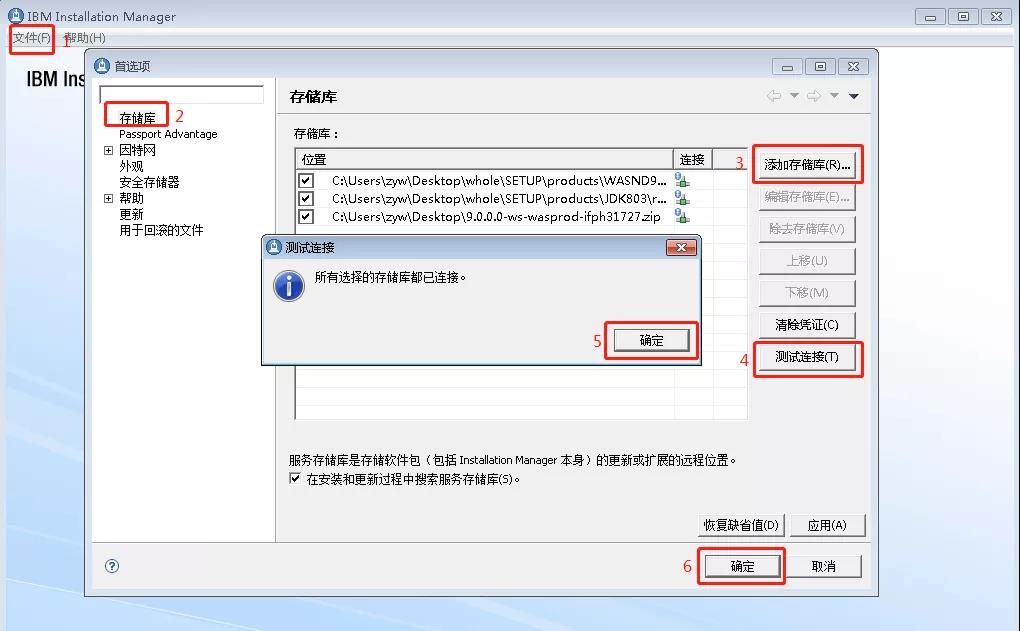

启动ibm installation manager 工具,

文件--->首选项--->存储库-->添加存储库(勾选选择已经下载的9.0.0.0-ws-wasprod-ifph31727.zip)-->测试连接-->确定

回到ibm installation manager主界面选择安装(用户也可选择更新,勾选相关软件包在线下载进行安装)

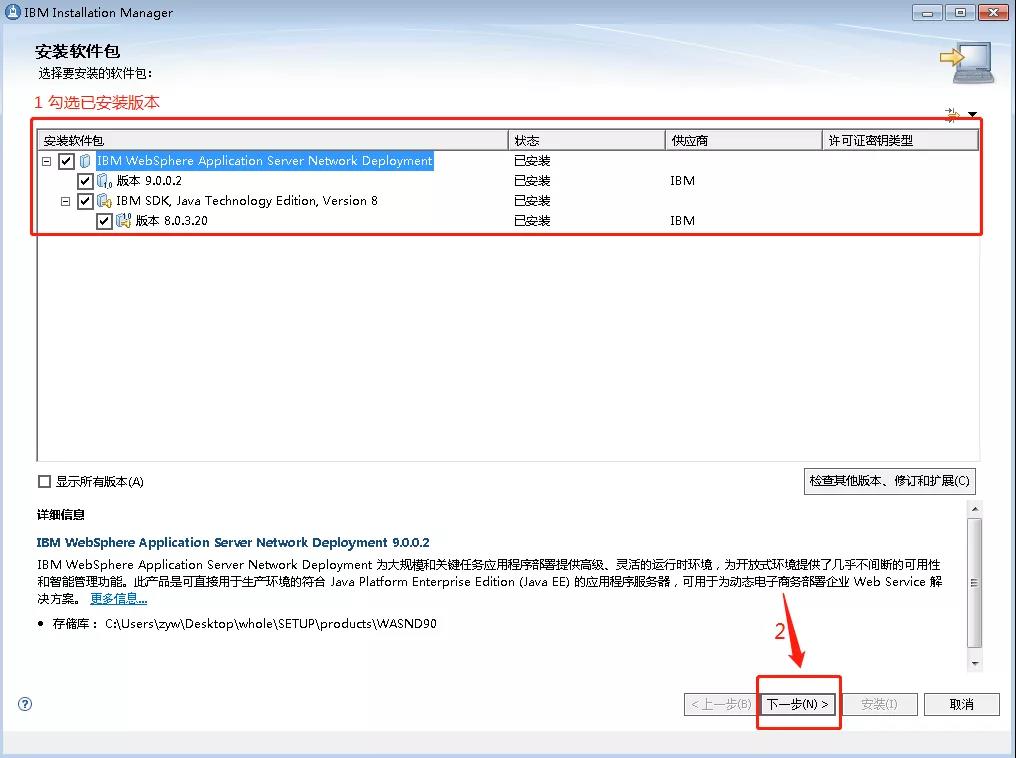

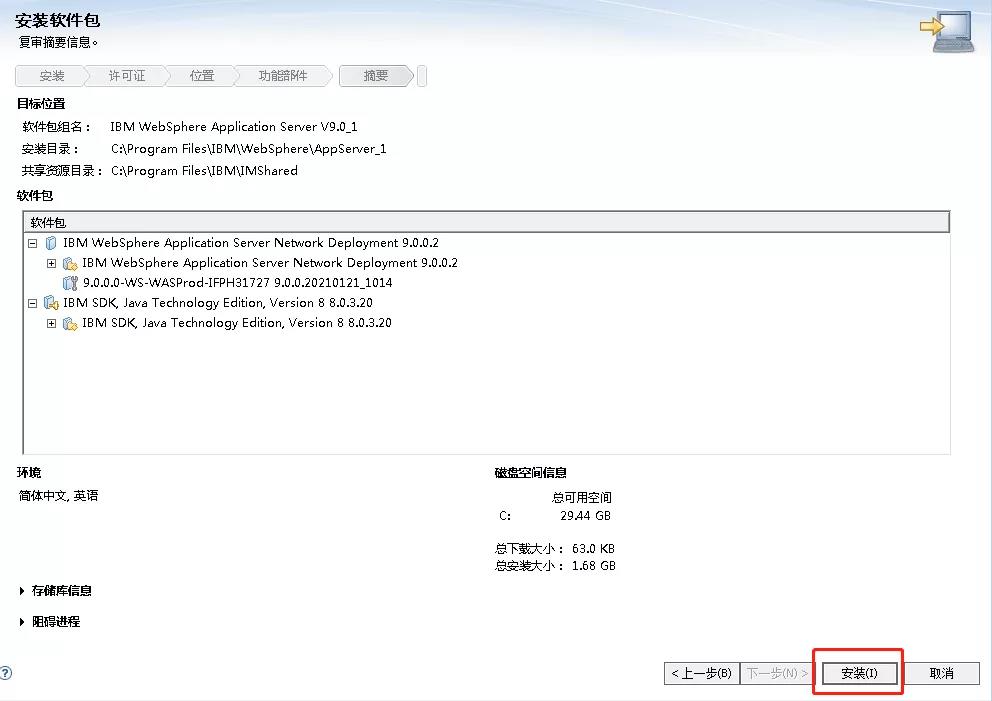

勾选已安装版本,选择下一步,继续下一步,点击安装

完成ibm websphere application server 补丁安装,然后点击“完成”按钮结束更新。