- cnnvd编号:未知

- 危害等级: 未知

- cve编号:cve-2021-26900

- 漏洞类型: 权限提升

- 威胁类型:本地

- 厂 商:未知

- 漏洞来源:深信服

- 发布时间:2021-05-24

- 更新时间:2021-05-24

漏洞简介

1、组件介绍

win32k 是windows子系统的内核模式部分,向用户代码提供了大量的系统服务,也跟windows内核紧密接触。通过向内核注册一组出调(callout)函数,介入内核的线程和进程管理等处理逻辑中。

2、漏洞描述

2021年5月14日,深信服安全团队监测到一则win32k组件存在提权漏洞的信息,漏洞编号:cve-2021-26900,漏洞威胁等级:高危。

该漏洞是由于将

cinteractiontrackerbindingmanagermarshaler中的

new_entry_id设置为0时

directcomposition::cinteractiontrackerbindingmanagermarshaler::removebindingmanagerreferencefromtrackerifnecessary函数删除该对象的绑定但并不删除该对象,再次将new_entry_id置为非零并释放资源对象,当channel被提交后该对象将再次被绑定,即成功触发uaf,攻击者可利用该漏洞在低权限的情况下提升权限,最终获得系统最高权限。

漏洞公示

参考网站

受影响实体

win32k存在于所有的windows系统中,windows系统作为当下最流行、使用最为广泛的操作系统,在全球各个地区都有相当大的使用量,中美两国是使用windows系统最多的两个国家。

目前受影响的win32k版本:

windows server, version 20h2 (server core installation)

windows 10 version 20h2 for arm64-based systems

windows 10 version 20h2 for 32-bit systems

windows 10 version 20h2 for x64-based systems

windows server, version 2004 (server core installation)

windows 10 version 2004 for x64-based systems

windows 10 version 2004 for arm64-based systems

windows 10 version 2004 for 32-bit systems

windows server, version 1909 (server core installation)

windows 10 version 1909 for arm64-based systems

windows 10 version 1909 for x64-based systems

windows 10 version 1909 for 32-bit systems

补丁

1、如何检测组件系统是否安装该补丁

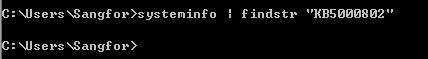

打开cmd.exe输入:

systeminfo | findstr “kb5000802”

2、官方修复建议

当前官方已发布受影响版本的对应补丁,建议受影响的用户及时更新官方的安全补丁。链接如下:

打补丁方法:

选择操作系统对应的版本,下载相应的补丁后安装即可。